Lo más destacado

Tecnologías de vigilancia y tácticas de desinformación son usadas contra personas migrantes, revela informe de R3D y LIS

Aviones no tripulados, escáneres forenses y sistemas de identificación biométrica son algunas de las tecnologías de monitoreo y vigilancia que están siendo desplegadas en contra las personas migrantes que transitan por México, señaló Santiago Narváez, investigador de...

Tecnologías de vigilancia y tácticas de desinformación son usadas contra personas migrantes, revela informe de R3D y LIS

Aviones no tripulados, escáneres forenses y sistemas de identificación biométrica son algunas de las tecnologías de monitoreo y vigilancia que están siendo desplegadas en contra las personas migrantes que transitan por México, señaló Santiago Narváez, investigador de...

Publicaciones anteriores

Se cumple el aniversario de la filtración masiva de datos del Hacking Team

Hace un año, más de mil 500 correos electrónicos y 400 GB de información de la empresa italiana Hacking Team, dedicada a la venta de software para vigilancia, fueron hechos públicos.

Entre los hallazgos que arrojó la filtración de datos, se reveló que el gobierno mexicano gastó 5 millones 808 mil 875 euros en software para vigilancia ilegal entre 2010 y 2015, convirtiéndose en el principal comprador de la firma.

Google y Facebook habrían automatizado la remoción de contenido extremista en línea

Facebook y Google estarían utilizando herramientas automatizadas, algoritmos, para remover contenido de naturaleza supuestamente “extremista” de la red social y plataformas como YouTube.

De acuerdo con Reuters, quien hizo el reporte, con base en dos fuentes anónimas, la tecnología que estarían usando ambas compañías fue originalmente desarrollada para proteger contenido protegido por derechos de autor en sitios de video.

ONU llama a la protección de los derechos humanos en Internet

El Consejo de Derechos Humanos de la Organización de las Naciones Unidas ha publicado una resolución acerca de la promoción, la protección y el disfrute de los derechos humanos en Internet. En este documento, la ONU reconoce que los mismos derechos que la gente tiene fuera de línea deben ser protegidos en Internet, en particular la libertad de expresión, la cual es aplicable sin importar las fronteras y a través de cualquier medio de comunicación.

La ONU también reconoce que la naturaleza abierta y global de Internet es clave como una fuerza aceleradora del desarrollo en varias formas, incluyendo la consecución de los Objetivos de Desarrollo Sustentable. Así mismo, el organismo llama a todos los Estados a promover y facilitar la cooperación internacional para el desarrollo de tecnologías e instalaciones de medios, información y comunicación en todos los países; así como promover la alfabetización digital y facilitar el acceso a Internet como herramienta para la promoción del derecho a la educación.

Tenemos derecho a reparar nuestros dispositivos

La inclusión de software en diversos aparatos y máquinas ha permitido adaptarlas a las necesidades laborales de las sociedades contemporáneas o agregarles características que facilitan o hacen más interesante su uso: desde autos y celulares, hasta maquinaria pesada.

Esta característica tecnológica está creando también conflictos. Este software que acompaña a los dispositivos o aparatos está sujeto a las leyes de derecho de autor, lo que significa que en la mayoría de las ocasiones la persona será propietaria de la parte física del producto que compró, pero solo tendrá una licencia de uso para el programa que utiliza.

La Casa Blanca urge a defender las nuevas reglas de neutralidad de la red en EE.UU

El ejecutivo de los Estados Unidos ha hecho pública una declaración dirigida a los legisladores republicanos, para evitar que despojen de presupuesto y capacidades regulatorias a la Comisión Federal de Comunicaciones (FCC).

La Casa Blanca estaría incluso considerando la posibilidad de vetar la propuesta presupuestal para 2017 si contiene estas provisiones, informó el sitio especializado en tecnología Ars Technica.

Conectar Igualdad: el programa para cerrar la brecha digital en Argentina

Uno de los retos más grandes para el inicio del siglo XX es combatir el analfabetismo digital, especialmente en aquellos países en que la desigualdad genera una brecha digital que afecta el acceso a las tecnologías y a Internet.

En estos casos, es responsabilidad del Estado generar políticas públicas para favorecer el acceso a estas herramientas que permiten a sus ciudadanos vincularse, desarrollarse e interactuar en y a través de un entorno digital.

Noruega sigue el camino de la UE y crea sus lineamientos nacionales para el acceso abierto

Recientemente, el Consejo de Competitividad de la Unión Europea (UE) tomó la decisión de hacer de acceso abierto todos las publicaciones e investigaciones científicas financiadas con fondos públicos para el 2020.

Ahora, el gobierno noruego ha anunciado que tomará la bandera del acceso abierto y que quiere convertirse en la avanzada de la UE, al presentar sus lineamientos para transitar a un sistema de publicación científica de acceso abierto.

Nigeria combate la vigilancia en Internet con una nueva ley

La popularización y crecimiento de tecnología para la vigilancia en Nigeria ha provocado que en el parlamento del país africano nazca una ley para garantizar los derechos digitales de los ciudadanos nigerianos.

Ésta busca también ejercer controles sobre una industria que está vagamente regulada a través de débiles leyes. Incluso, la vigilancia ha sido impulsada a través de la, recientemente aprobada, ley de delitos informáticos que otorga penas muy bajas para quienes adquieran y usen equipos de vigilancia.

Sociedad civil en evento de la OCDE en México rechaza la represión en Oaxaca

La reunión ministerial sobre economía digital de la Organización para la Cooperación y el Desarrollo Económico (OCDE) que actualmente se lleva a cabo en Cancún, México, busca reflexionar sobre políticas públicas que dan forma a la economía global. Está dirigida a promover la innovación, el crecimiento y la prosperidad social. Sin embargo, la celebración de tan relevante evento internacional se da en un contexto social y político crítico para el gobierno mexicano. Los incidentes en Oaxaca no pueden ser omitidos mientras México acepta tantos compromisos internacionales a favor de la apertura, la democracia y la participación.

La represión ejercida contra maestros, sociedad civil y periodistas durante una protesta el pasado 19 de junio en la Ciudad de Nochixtlán, Oaxaca, se inserta en la grave crisis de derechos humanos que México enfrenta en los últimos años, reconocida como tal por diversos organismos internacionales como la Comisión Interamericana de Derechos Humanos y la relatoría especial sobre tortura de la Organización de las Naciones Unidas. El saldo es de ocho personas muertas (siete en protesta y un periodista en cobertura), siete personas desaparecidas, 21 personas detenidas y 108 heridas como resultado del uso de la fuerza y armas de fuego por parte de elementos policíacos.

El FBI utiliza millones de fotos de pasaportes y licencias de conducir para investigaciones

Un reporte de la Oficina de Responsabilidad de Gobierno de los Estados Unidos (GAO) encontró que la mayor parte de las imágenes que conforman la base de reconocimiento facial del FBI, 419 millones, no corresponden a personas involucradas en investigaciones criminales.

En realidad, las mayoría de las imágenes en la base de datos corresponden a fotografías tomadas para visas y pasaportes por el Departamento de Estado, licencias de conducir de 16 estados y también la base de datos biométricos del Departamento de Defensa.

Peticiones a Google para retirar contenido bajo la DMCA se cuadruplican en dos años

Las compañías propietarias de derechos de autor están inundando Google con peticiones para que se retire contenido de Internet, ya que en apenas dos años la cantidad de peticiones para que Google retire contenido de Internet se ha cuadruplicado.

De acuerdo con The Torrent Freak, al comparar la cantidad de peticiones hecha en la primera semana de junio de 2014 con la semana respectiva de 2016, se puede observar que éstas pasaron de 5.1 millones de URL, reportadas por contenido que infringe los derechos de autor, a 22 millones.

5 datos que debes saber sobre los IMSI catchers o stingrays

Existe una tecnología que permite atacar a los teléfonos celulares, intervenirlos, recolectar información e incluso modificarla. Conocidos como IMSI catchers o stingrays, estos aparatos han ganado una posición privilegiada y preponderante entre agencias de vigilancia y seguridad estatales por la valiosa información que pueden obtener.

Aunque en un inicio su uso fue reservado para cuerpos militares o de inteligencia, como la CIA o el Ejército de los Estados Unidos, actualmente se ha popularizado en agencias estatales y locales estadounidenses. También en otras partes del mundo se ha reportado su uso y adquisición, como el Reino Unido y México.

Las aplicaciones para citas enfocadas en la comunidad gay fallan al momento de dar privacidad

Las aplicaciones para citas de la comunidad gay como Grindr, Jack’d y Hornet no están cumpliendo completamente con la privacidad que publicitan lo que puede poner en peligro a estos grupos vulnerables.

De acuerdo con una investigación de publicada en mayo en Transactions on Advanced Communications Technology, un grupo de científicos de la Universidad de Kyoto puede rastrear a cualquier persona que use una de estas aplicaciones y dar su ubicación casi exacta por unos metros, informó la revista Wired, que retoma el estudio.

Corte en los EE.UU. falla a favor de la neutralidad de la red

Una corte federal de los Estados Unidos ratificó la decisión de la Comisión Federal de Comunicaciones (FCC) de definir al servicio de Internet de alta velocidad como una utilidad, lo que permitiría ejercer políticas más rigurosas para proveedores (ISP) y mejor protección para los usuarios de Internet.

Esta sentencia sobre la definición del servicio de Internet va de la mano con la reclasificación de los ISP quienes serían considerados transportistas, responsables de cualquier pérdida durante la transmisión de la información. Como parte de las reglas sobre neutralidad de la red en EE.UU., publicadas a principios de 2015.

FBI busca expandir sus poderes de vigilancia al arreglar un “error de redacción”

Empresas de tecnología, como Google y Yahoo, y organizaciones por la defensa de los derechos civiles y digitales protagonizan el siguiente episodio de la lucha contra la expansión de los poderes de vigilancia en Estados Unidos.

Las distintas organizaciones rechazaron a través de una carta una enmienda propuesta a la reforma de la Ley de Privacidad de las Comunicaciones Electrónicas (ECPA) que permitiría al FBI acceder a información de sus ciudadanos como correos electrónicos, geolocalización y metadatos, tratándolos como si fueran registros telefónicos, informa The Guardian.

Sistema Nacional Anticorrupción omite protecciones explícitas a whistleblowers o denunciantes

El día de hoy el Senado de la República aprobó la Ley de Responsabilidades Administrativas del Sistema Nacional Anticorrupción cuyo dictamen omite considerar la protección de denunciantes de buena fe. Esto limita el flujo efectivo de información de interés público y los alcances de la política nacional anticorrupción.

Los denunciantes, también conocidos como whistleblowers, son aquellas personas que divulgan, de buena fe, información de interés público independientemente de que sea de carácter reservado o confidencial. Se considera que la información es de interés público cuando se refiere a acciones en el sector público o privado que están relacionados con actos de corrupción, comisión de delitos, violaciones a derechos humanos o que sean relevantes para el conocimiento de la sociedad en general.

R3D busca abogada

¿Qué labores realizará? Análisis y documentación legal de casos en materia de libertad de privacidad, protección de datos personales y libertad de expresión relacionados a tecnologías de la información y la comunicación Interposición de recursos en materia de...

Más de 70 organizaciones se unen para acabar con los bloqueos a Internet en el mundo

El pasado 9 de junio, 70 organizaciones que defienden los derechos digitales y las libertades en Internet lanzamos una campaña pública para detener los bloqueos a Internet en el mundo: #KeepitOn.

Entre éstas se encuentran Access Now, Electronic Frontier Foundation, Human Rights Watch, La Quadrature du Net y, nosotros, R3D.

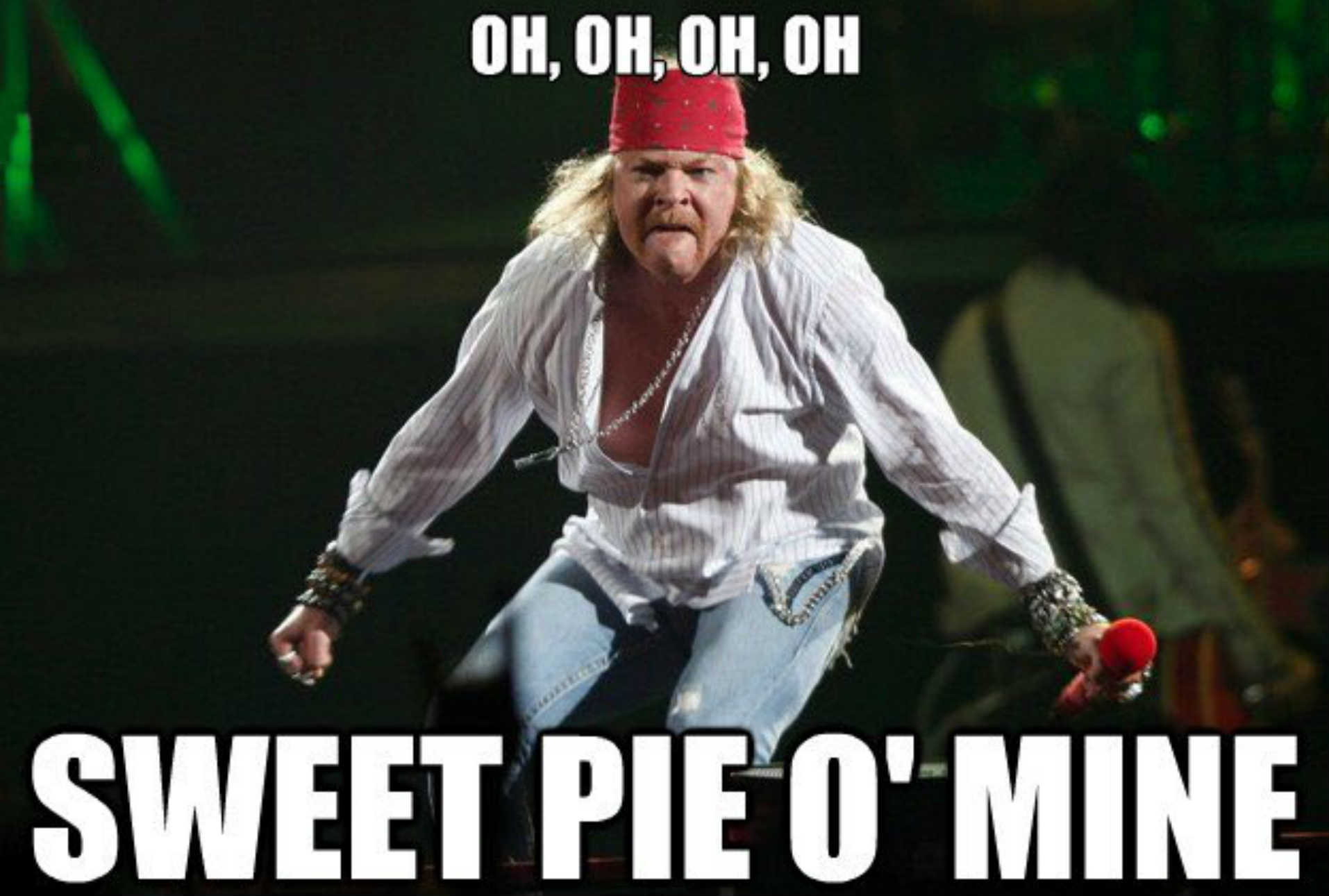

Axl Rose no quiere que veas este meme

Axl Rose, el cantante de Guns & Roses, ha demandado que se retire una imagen suya de Internet porque supuestamente viola el derecho de autor. ¿Cuál es? La que origina la mayoría de los memes de “Fat Axl”.

La fotografía fue tomada en 2010 por Boris Minkevich, cuando la banda de Rose se presentó en un concierto en Winnipeg. El cantante asegura que tiene derechos sobre la imagen y que nunca ha otorgado permiso para su reproducción, por lo que debe ser desindexada de las búsquedas de Google, de acuerdo con una nota publicada en el periódico español El Diario.es.

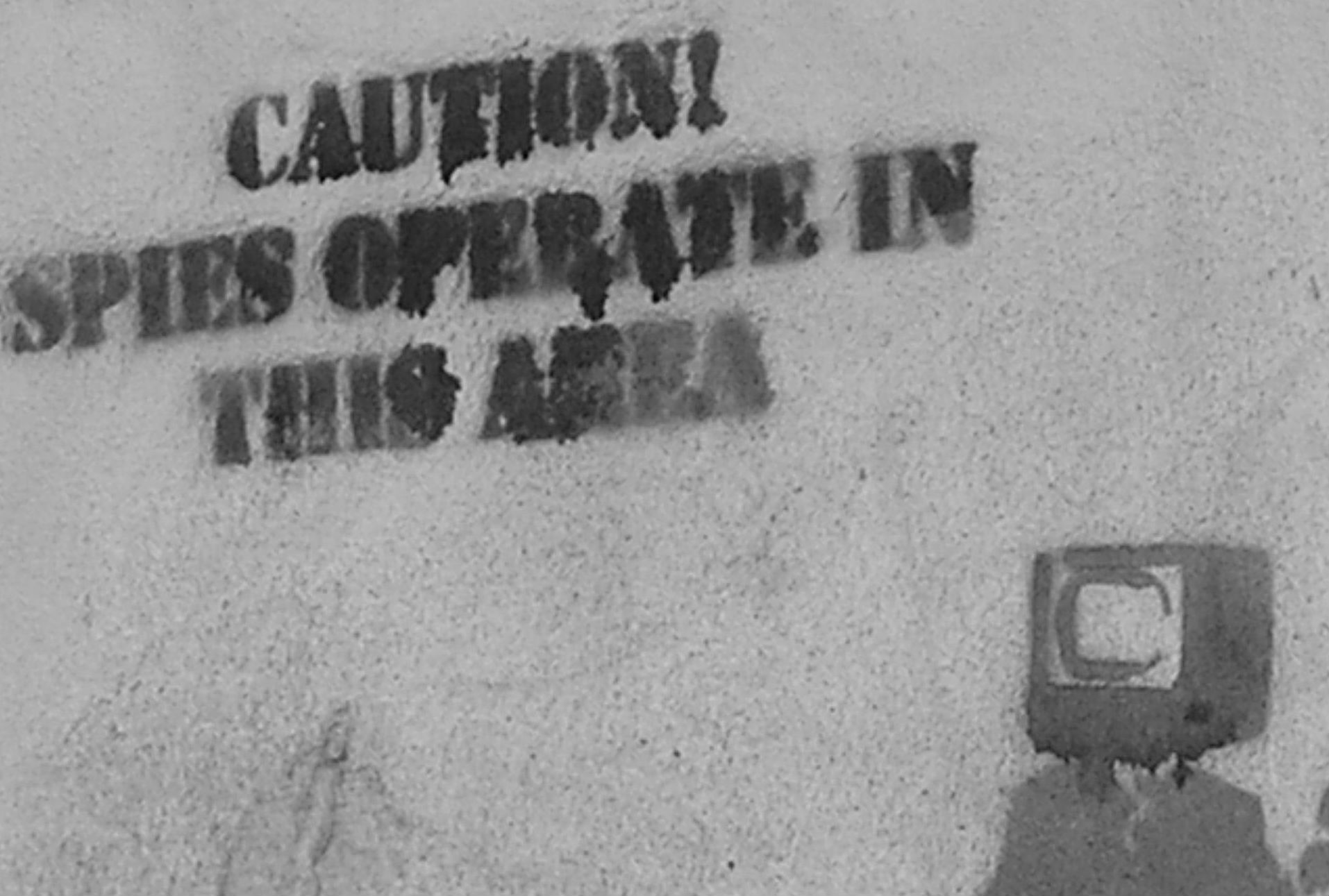

La vigilancia masiva ha resultado costosa e inútil para el Reino Unido

Un reporte de inteligencia británico advirtió en 2010 que la inmensa cantidad de información que están recolectando los servicios de inteligencia no está sirviendo para combatir los peligros del terrorismo y prevenir futuros ataques, de acuerdo con un borrador del reporte de inteligencia en posesión de The Intercept.

Las revelaciones se dan en un contexto de fuerte debate en el Reino Unido por la iniciativa pendiente de aprobación conocida como Ley de Poderes Investigativos, que obligaría a los proveedores de Internet y servicios en la red a recolectar una enorme cantidad de datos sobre sus usuarios para que las agencias de seguridad e inteligencia británicas pudieran acceder a ellas.

Gobierno australiano se aleja de sistema de “tres strikes” por sus altos costos

Tras una negociación que duró dos años, el gobierno australiano desechó la posibilidad de implementar un sistema antipiratería de tres strikes (también llamado “de respuesta gradual”), por considerarlo como excesivamente oneroso.

En este esquema, los representantes o poseedores de derechos de autor notifican a los proveedores de Internet cuando detectan que alguna dirección IP está compartiendo o descargando archivos marcados como ilegales.

Suecia enjuicia a fundador de sitio que ofrecía subtítulos de series y películas en su idioma

La justicia sueca presentó recientemente cargos contra Eugen Archy, fundador del sitio de subtítulos en sueco para series y películas Undertext.se.

Archy fue arrestado inicialmente hace tres años, después de que la policía sueca hiciera una redada contra las oficinas del sitio web y decomisara los servidores de la página.

FBI crea base de datos de tatuajes para perfilar a las personas

¿Qué significa un tatuaje? Un tatuaje no es solo un dibujo o diseño que vive en la piel. Estos pueden revelar detalles importantes sobre la identidad de una persona: ideología, creencias religiosas y pertenencia social a un grupo.

Tatuajes, actualmente, son considerados como una característica biométrica y única, debido a que se escoge la forma y contenido de lo que se imprime en la piel; además, también son considerados como una forma discursiva, por lo que deberían de estar protegidos por las leyes de libertad de expresión.

El derecho de autor está roto (pero podemos repararlo)

El objetivo último de cualquier sistema de gestión de conocimiento debe ser el ensanchamiento del dominio público. Sin embargo, el derecho de autor, que debería entenderse como un medio y no como un fin en sí mismo, está roto. Entonces, ¿qué podemos hacer para hacer más accesible el conocimiento? Aquí entran las licencias Creative Commons.

¿Cuáles son las principales barreras de acceso a Internet en México?

Recientemente, escribíamos en este blog que la desigualdad en México se ha convertido en la principal barrera e impedimento para el acceso a Internet en el país. Esto de acuerdo con el Instituto Nacional de Estadística y Geografía (INEGI).

El 18 de mayo pasado, la Asociación Mexicana de Internet (AMIPCI), publicó los resultados de su Estudio sobre los Hábitos de los Usuarios de Internet en México, versión 2016. En éste se detallan las razones por las que los mexicanos no usan o acceden a la red.

Wikipedia es la fuente más importante de consulta sobre conocimiento médico

Wikipedia sigue ganando adeptos, sean estos estudiantes de primaria, secundaria, universitarios, e incluso profesionistas, como los médicos, entre quienes se ha convertido en el sitio más común para consultas sobre información médica

Esto, de acuerdo con un estudio hecho por el Centro Nacional de Información en Biotecnología de los Estados Unidos, que determinó que actualmente Wikipedia es más consultado que otros sitios de cuerpos médicos reconocidos, como la Organización Mundial de la Salud y el Centro de Control de Enfermedades de los Estados Unidos.

Europa apuesta por el conocimiento libre

Los Estados miembros de la Unión Europea (UE) han dado un gigantesco paso encaminado a una política total de Acceso Abierto (Open Access), ya que han determinado que para el año 2020 todos las publicaciones científicas deben de ser de acceso gratuito.

Esta medida está impulsada por la presidencia neerlandesa, en turno, de la UE como la medida más importante para alcanzar el concepto de Nube Europea de la Ciencia Abierta, el cual incluye también el acceso a datos de investigaciones y la mejora de los sistemas de almacenamiento de información.

Así se usa el software de espionaje contra activistas: el caso de Ahmed Mansoor

La accesibilidad a las nuevas herramientas comerciales de vigilancia masiva ha hecho posible que un sinnúmero de países, con regímenes democráticos o no, puedan practicar distintas formas de espionaje y ataques informáticos.

Sin los controles apropiados un gobierno puede abusar de éstas y convertirlas en herramientas represivas y de persecución en contra de minorías y disidentes. Es el caso de Ahmed Mansoor un activista por los derechos humanos que ha sufrido en carne propia la generalización de estas tecnologías.

Retiran iniciativa del Congreso de EEUU sobre “puertas traseras”

La polémica propuesta de ley que buscaba obligar a todas las compañías de tecnología estadounidenses a crear puertas traseras para sus sistemas de cifrado fue declarada muerta en el congreso.

Ésta había sido creada por los senadores Richard Burr y Dianne Feinstein, republicano y demócrata, respectivamente, en febrero, justamente en medio del debate sobre el cifrado de los iPhone y la guerra entre el FBI y Apple.

¿Qué información puede saber de ti tu proveedor de Internet y qué puede hacerse?

Uno de nuestros primeros puntos de acceso a Internet en nuestro día a día se da a través de nuestros proveedores de banda ancha doméstica. En nuestros hogares revisamos nuestros correos, vemos las películas que nos gustan, consultamos nuestros medios preferidos, pagamos cuentas, interactuamos con servicios y hacemos un sin fin de actividades con la idea de que estamos en un lugar seguro, nuestra casa.

Desgraciadamente, en muchos casos, está sensación es más una ilusión que una realidad. Los proveedores de Internet raras veces están limitados legalmente sobre el nivel de privacidad que deben otorgar a sus clientes y el uso que hacen con la información que pasa por sus redes.

¿Cómo nos afecta el geoblocking en Internet?

El geoblocking (geobloqueo o restricción geográfica) es dañina para consumidores y empresas, ya que evita que los precios puedan dispersarse debido a la alta demanda y la fragmentación del mercado.

Esta fue la conclusión a la que el economista Néstor Duch-Brown llegó tras realizar un análisis sobre el impacto que genera la política restrictiva conocida como geoblocking, en la que a través de una localización por dirección IP se discrimina a un usuario de un servicio o se bloquea por completo su actividad.

Peligra nueva ley de derechos de autor en Uruguay

La Ley de Acceso a la Cultura y Materiales de Estudio en Uruguay, una ley que buscaba acercar a miles de estudiantes universitarios del país sudamericano a materiales académicos de fácil acceso y bajo costo, pende de un hilo.

Esta legislación, cuya iniciativa había sido aprobada por el senado uruguayo en abril, también buscaba beneficiar a bibliotecas públicas y limitar las acepciones del derecho de autor, cambiándolo de responsabilidad penal al ámbito civil. de autor, cambiándolo de responsabilidad penal al ámbito civil.