Lo más destacado

SEDENA ocultó espionaje del Centro Militar de Inteligencia en el caso Ayotzinapa, revela último informe del GIEI

El Grupo Interdisciplinario de Expertos Independientes (GIEI) presentó su sexto y último informe. En esta entrega, se señala al Ejército como el principal obstáculo para la búsqueda de verdad y justicia, debido a sus constantes obstaculizar el acceso a información valiosa para la investigación.

SEDENA ocultó espionaje del Centro Militar de Inteligencia en el caso Ayotzinapa, revela último informe del GIEI

El Grupo Interdisciplinario de Expertos Independientes (GIEI) presentó su sexto y último informe. En esta entrega, se señala al Ejército como el principal obstáculo para la búsqueda de verdad y justicia, debido a sus constantes obstaculizar el acceso a información valiosa para la investigación.

Publicaciones anteriores

El hacker Phineas Fisher asegura continuar en libertad

El hacker Phineas Fisher, quien en 2015 liberó más de 400 gigabytes de información del Hacking Team, aseguró encontrarse libre y rechazó versiones periodísticas en las que se aseguraba había sido capturado por la policía de Cataluña.

“Creo que los Mossos arrestaron a algunas personas que retuitearon el link a su propia información personal o tal vez arrestaron a personas activistas/anarquistas para pretender que están haciendo algo”, escribió supuestamente Fisher, en un correo enviado desde su dirección, a una fuente de Motherboard.

Cambios en la página web de la Casa Blanca afectan también a Wikipedia

El cambio de gobierno en los Estados Unidos también implicó una fuerte modificación en la estructura y funciones de la página web de la Casa Blanca, como la desaparición de su versión en español, los cuales también afectaron a Wikipedia.

Alrededor de dos mil enlaces –tan solo en inglés– que redirigían al sitio de la residencia oficial del presidente estadounidense desde Wikipedia dejaron de funcionar desde el 20 de enero de 2017.

Agentes fronterizos de EE.UU. revisan preferencias políticas en Facebook de ciudadanos musulmanes

Agentes fronterizos estadounidenses están revisando opiniones políticas en las redes sociales de ciudadanos de países de origen musulmán, a raíz de la orden ejecutiva firmada por el presidente Donald Trump, que les niega temporalmente el acceso a los Estados Unidos.

De acuerdo con The Independent, personas que poseen un permiso legal de residencia en los EE.UU. fueron detenidas durante horas en los aeropuertos estadounidenses, en las que fueron interrogadas sobre sus posturas políticas y sus redes sociales fueron revisadas.

Donald Trump ordena eliminar la protección de datos para ciudadanos no estadounidense

El presidente de los Estados Unidos, Donald Trump, firmó ayer un decreto para eliminar las protecciones contempladas en la Ley de Privacidad de los EE.UU para cualquier persona que no sea ciudadana de este país.

La orden ejecutiva “Incrementando la Seguridad Pública al Interior de los Estados Unidos” borra de golpe las protecciones a los datos de millones de ciudadanos extranjeros que circulan diariamente por redes y servidores estadounidenses, además de aquellos que viven en el país norteamericano, pero no que no tienen ese estatus.

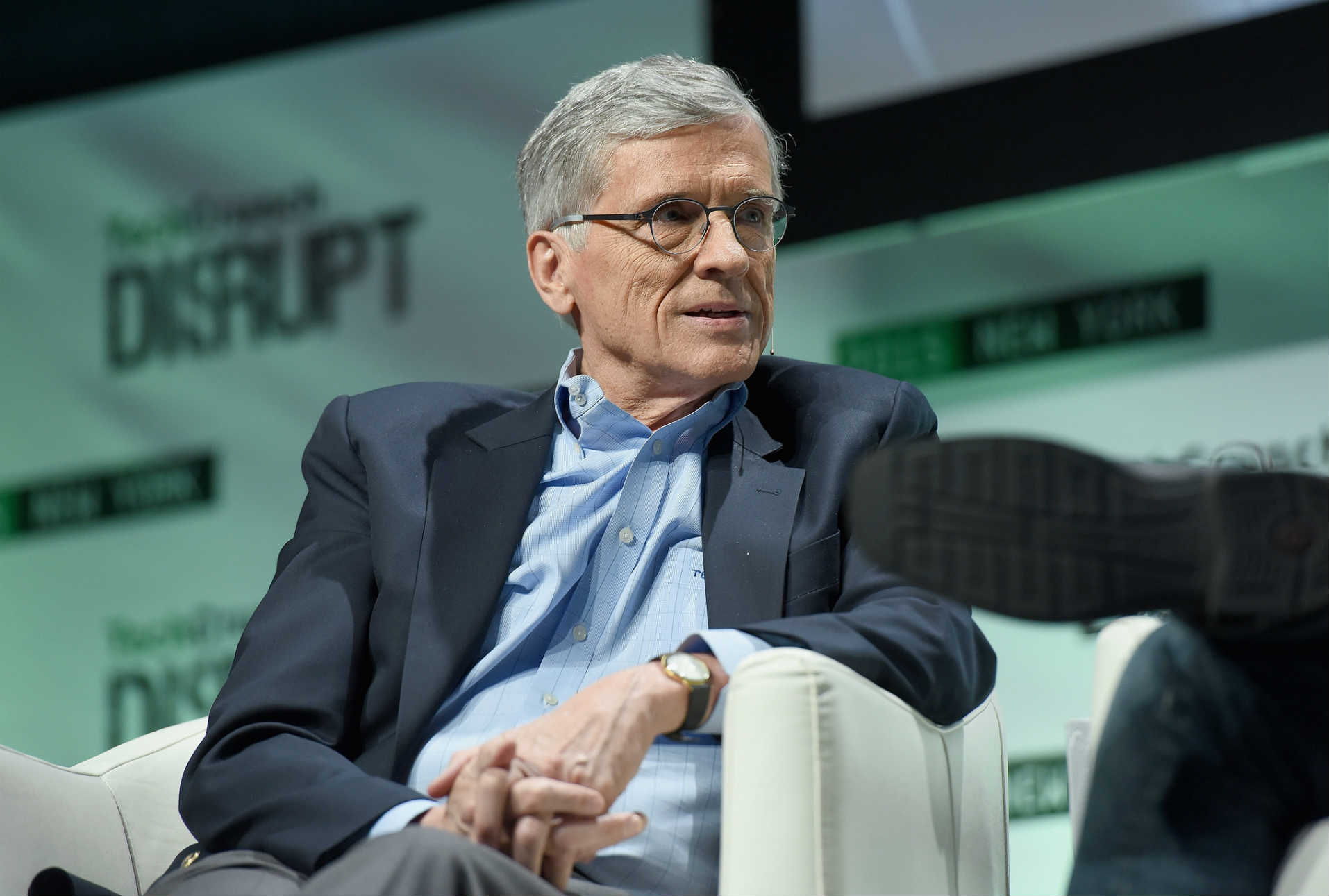

El nuevo presidente de la FCC quiere desmantelar la neutralidad de la red

En una nueva acción que pretende desmantelar la reglamentación de la neutralidad de la red en los Estados Unidos, Donald Trump, nombró como cabeza de la Comisión Federal de Comunicaciones (FCC) a Ajit Pai.

Pai fue nombrado como comisionado desde 2012, pero, de acuerdo con The Verge, fue un férreo opositor a las políticas que adoptó el anterior presidente de la FCC, Tom Wheeler, bajo el mandato de Barack Obama, incluyendo la oposición contra la fusión de las mayores cableras del país, mayores estándares de privacidad para proteger a los consumidores y la Orden de Internet Abierto.

Relator especial de la ONU sobre defensores de DD.HH., preocupado por vigilancia en México

Michel Forst, relator especial de las Naciones Unidas sobre la situación de defensores de derechos humanos, presentó su informe preliminar de cierre de misión en México. Forst visitó nuestro país entre el 16 y 24 de enero, con el objetivo de evaluar “si en México hay un ambiente seguro y favorable para las y los defensores de derechos humanos”.

Ayuntamiento de Barcelona instala plataforma para whistleblowers contra la corrupción

El Ayuntamiento de Barcelona, en conjunto con el proyecto activista Xnet, lanzó el “Buzón de Quejas Anticorrupción”, una plataforma que utiliza tecnología similar a Tor y a la que utiliza GlobaLeaks: Bústia Ètica.

Este es un proyecto pionero, ya que es la primera vez es un gobierno municipal provee de una herramienta a sus ciudadanos para que manden información sobre posibles actos de corrupción y delitos de una forma segura y anónima.

Los derechos digitales en un TPP después de Trump

La implementación del TPP representa graves peligros para el cuidado del ambiente y la protección de nuestros derechos, cómo lo han declarado varias organizaciones de la sociedad civil y expertos de Naciones Unidas. Particularmente, plantea severas afectaciones al acceso a medicamentos, a la capacidad de los Estados para legislar y a nuestros derechos digitales. Aunque la salida de Estados Unidos equivaldría al fracaso de este tratado, no es posible descartar los peligros que plantea.

A partir de que Donald Trump declaró que Estados Unidos abandonará el TPP en el primer día de su mandato, países miembro de han reaccionado de diversas maneras. El presidente peruano José Kuczynski declaró que será necesario un nuevo tratado de libre comercio en la región. El primer ministro de Nueva Zelanda ha propuesto someter el TPP a cambios para satisfacer las demandas de Estados Unidos gobernado por Trump. El secretario de Economía mexicano Idelfonso Guajardo afirmó que México buscará que el acuerdo entre en vigor aún si Estados Unidos no participa. En la misma línea, el Senado mexicano ha dicho que el proceso interno de ratificación continuará, y que México mantiene su interés por una integración comercial del área de Asia-Pacífico.

Reporte: Impactos e implicaciones del TPP en México

¿Cuáles serían los impactos e implicación del Acuerdo de Asociación Transpacífico (TPP) para la sociedad y la economía de México? En el siguiente reporte, elaborado por el analista Carlos Brown Solá, aborda cuáles serían los costos económicos, sociales, políticos y...

“123456” sigue siendo la contraseña más usada en línea

Un análisis de 10 millones de contraseñas usadas en Internet, que fueron filtradas en 2016, demostró que aún predominan aquellas de seis caracteres o menos y que, incluso, se siguen usando viejas combinaciones que se han demostrado débiles como “123456”.

El análisis hecho por Keeper Security, retomado por Help Net Security, encontró que los primeros cuatro puestos de las contraseñas más filtradas son: “123456”, con 17 por ciento, “123456789”, “qwerty”, y “12345678”.

¡Libertad para Chelsea Manning!

Chelsea Manning, quien filtró más de 700 mil archivos militares y correspondencia diplomática estadounidense en 2010, podría salir libre de prisión el próximo 17 de mayo debido a que el presidente Barack Obama conmutó su sentencia, de acuerdo con The New York Times.

Manning es la whistleblower que ha recibido la mayor sentencia en la historia de los Estados Unidos (35 años) bajo varios cargos emanados de la Ley de Espionaje estadounidense. Ha pasado cerca de siete años en prisión.

Presidente de la FCC defiende la neutralidad de la red antes de dejar el cargo

El aún presidente de la Comisión Federal de Comunicaciones de los Estados Unidos (FCC), Tom Wheeler, defendió los logros de la reglamentación sobre neutralidad de la red en materia de competencia y protección de datos en su último discurso en el cargo.

La defensa es una respuesta ante las amenazas del partido republicano de que busca limitar, reescribir o eliminar la Orden de Internet Abierto, que establece las reglamentaciones para la neutralidad de la red en los Estados Unidos.

Open Whisper Systems aclara acusación sobre puerta trasera en WhatsApp

El viernes 13 de enero, el diario The Guardian publicó una nota en la que se advertía que WhatsApp creaba por error una puerta trasera que permitiría a alguna empresa o gobierno interceptar y leer los mensajes de los usuarios.

Sin embargo, ese mismo día, Open Whisper Systems (OWS), creadora del protocolo de cifrado de Signal y el cual es utilizado para WhatsApp, desmintió la afirmación a través de una publicación en su blog.

La NSA podrá compartir la información que recolecta con 16 agencias de inteligencia de EE. UU.

La Agencia Nacional de Seguridad (NSA) de los Estados Unidos podrá compartir información producto de sus grandes operaciones de vigilancia con otras 16 agencias de inteligencia, antes de aplicar protecciones a la privacidad de los datos recolectados.

Esto implica un sustancial relajamiento de los límites impuestos a la NSA sobre tratamiento de la información recolectada , reporta The New York Times, entre la que se encuentran transmisiones satelitales, llamadas telefónicas y correos electrónicos que crucen conmutadores de redes en el extranjero y mensajes entre personas en el extranjero que crucen conmutadores en EE.UU.

La inútil obsesión de Facebook con los nombres reales

El 27 de diciembre, Facebook le notificó a Mala Madre, columnista del portal Animal Político, que su perfil sería revisado debido a una posible infracción de sus normas comunitarias. Al día siguiente, la cuenta fue suspendida.

De acuerdo con la afectada, el argumento de Facebook fue que no estaban seguros que el nombre Mala Madre representase a la columnista como persona, sino que tenían la sospecha de que era “una organización, negocio, marca o idea” utilizada con fines comerciales. Mala Madre intercambió varios correos con la oficina de Facebook, recibiendo cada vez un trato más despersonalizado.

Chelsea Manning podría ser liberada de prisión en los próximos días

La pena de prisión de Chelsea Manning, whistleblower que liberó más de 700 mil archivos militares y cables diplomáticos en 2010, podría ser reducida antes del fin del mandato del presidente estadounidense Barack Obama, el próximo 20 de enero.

De acuerdo con el canal de noticias NBC News, Manning, una exoficial de inteligencia militar, habría entrado en la lista del aún presidente Obama para recibir una conmuta de su condena, 35 años de prisión por filtrar material clasificado.

La violencia en línea no se soluciona suprimiendo el anonimato

Es común que el anonimato en línea sea visto como el culpable de actitudes o comportamientos en línea como el trolling o el acoso, ya que existe la idea de que las personas tienen un mejor comportamiento cuando se muestran sus nombres reales.

Sin embargo, hay evidencia científica que demuestra lo contrario y nos obliga a considerar que el acoso y el comportamiento en línea no puede solucionarse con este tipo de medidas, de acuerdo con el candidato a doctor por el Media Lab Center for Civic Media del Instituto Tecnológico de Massachusetts, J. Nathan Matias, en un artículo escrito para The Coral Project de Mozilla.

Onion Browser, el navegador de Tor para iOS, ya es gratuito

Los usuarios de iPhone y iPad ya pueden disfrutar gratuitamente de mayor seguridad y privacidad para navegar Internet con una adaptación de Tor desarrollada para el sistema operativo iOS: Onion Browser.

Esta aplicación fue desarrollada por Mike Tigas en 2012 y es la aplicación oficial de Tor para este sistema operativo, pero no fue hasta hace unas pocas semanas que se volvió gratuita, por lo que miles de usuarios comenzaron a descargarla.

Países Bajos prohíbe servicio de streaming de música por violar la neutralidad de la red

El regulador neerlandés de competencia determinó que T-Mobile deberá detener su servicio de música en streaming con modalidad de tasa cero, conocida como zero-rating en inglés, por violar las regulaciones sobre neutralidad de la red en el país.

La Autoridad para Consumidores y Mercados (ACM) de los Países Bajos explicó que la oferta de T-Mobile de un servicio de “música sin costo de datos” podría impactar negativamente la competencia entre los diferentes servicios, especialmente entre los que consumen más datos, como Spotify o YouTube, informó WirelessWeek.

El acceso a Internet fue interrumpido 50 veces en el mundo durante 2016

Durante el año 2016, distintos gobiernos alrededor del mundo bloquearon la conexión a Internet al menos 50 veces, con motivos tan disímiles como evitar que alumnos copien en exámenes o cooptar la libertad de expresión.

En buena medida, los cortes al acceso a Internet van de la mano con violaciones a los derechos humanos en los países en que se realizan o con el propósito de intervenir en procesos políticos como elecciones, informó la agencia IPS.

NYT documenta uso de malware para espionaje político en Puebla

El gobierno de Rafael Moreno Valle utilizó malware de Hacking Team para ejercer espionaje político, documenta el periodista Mattathias Schwartz en The New York Times Magazine. Desde la filtración de correos electrónicos y documentos de la firma italiana en 2015, la administración de Moreno Valle había sido vinculada a la compra y uso de esta tecnología de vigilancia, pero la investigación del NYT confirma el vínculo entre el gobierno poblano y Hacking Team.

Una ley de 1976 impide a miles de obras entrar al dominio público en 2017

Decenas de grandes obras de la literatura, como “Matar a un ruiseñor” de Harper Lee, y algunas de las películas más icónicas del Siglo XX, como “Los siete magníficos” y “Psicosis”, habrían entrado al dominio público a partir del primero de enero de 2017, de no ser por la Ley de Derecho de Autor estadounidense de 1976.

Esta ley, que entró en vigor en 1978, extendió el periodo máximo para reservar una obra bajo el derecho de autor a 95 años después de su publicación, pero antes de ésta el tiempo máximo era de 56 años, con un primer término de 28 años y renovable por un segundo periodo de 28 años.

Canadá clasifica al Internet de banda ancha como servicio básico

La Comisión de Radio-televisión y Telecomunicaciones de Canadá (CRTC) clasificó al servicio de Internet de banda ancha como un servicio de acceso básico en el país, lo que permitirá llevarlo a la población más pobre del país norteamericano.

Actualmente, el 82 por ciento de los hogares y negocios en el país tienen ese nivel de servicio, pero la CRTC espera que tras la reclasificación esta cifra pueda llegar al 90 por ciento para 2021 y al 100 por ciento dentro de un periodo no mayor a 15 años.

La Unión Europea prohíbe la retención indiscriminada y masiva de datos

El Tribunal de Justicia de la Unión Europea (TJUE) ha determinado, en una decisión histórica para la protección de los derechos humanos, que la retención indiscriminada y general de datos es contraria al derecho a la privacidad y está prohibida.

De acuerdo con el fallo del TJUE, una legislación que permita una indiscriminada y general retención de datos no obliga a que exista “alguna relación entre estos datos retenidos y una amenaza a la seguridad pública”, ni está restringida a retener datos pertenecientes a algún periodo particular de “tiempo y/o área geográfica y/o grupos de personas involucradas en un crimen serio”.

La discriminación racial es un factor importante para padecer la brecha digital

La brecha digital y la falta de acceso a Internet de banda ancha están directamente relacionadas con la discriminación racial y las barreras estructurales a las que se enfrentan ciertos grupos étnicos, de acuerdo con un estudio recién publicado en los Estados Unidos.

El reporte, titulado “Digital Denied: The Impact of Systemic Racial Discrimination on Home-Internet Adoption”, analiza el impacto en que la discriminación a ciertos grupos étnicos impacta en el mantenimiento de la brecha digital en los Estados Unidos.

Nature reconoce a creadora de Sci-Hub por contribuir al acceso abierto

La revista Nature reconoció a Alexandra Elbakyan, fundadora del sitio para descarga gratuita de publicaciones científicas Sci-Hub, como uno de los personajes más importantes del año 2016, por su contribución al movimiento de acceso abierto.

Sci-Hub fue fundado en 2011, como un esfuerzo para que estudiantes e investigadores puedan acceder a materiales científicos de forma gratuita, y en 2016 debido a la cobertura mediática del sitio, de acuerdo con Nature, éste sufrió un boom de usuarios, pasó de 42 millones de descargas a 75 entre 2015 y 2016 y a tener más de 60 millones de documentos.

Fotógrafos del mundo exigen cifrado para poder ejercer la libertad de expresión

Un grupo de más de 150 fotoperiodistas y cineastas del mundo exigieron a los principales fabricantes internacionales de cámaras, como Nikon, Sony, Canon, Olympus y Fuji, para que incorporen sistemas de cifrado en las cámaras para fotografía y video.

En la petición, publicada por Freedom Press Foundation, se explica que el cifrado puede convertirse en una importante herramienta para la protección del material que levantan los fotógrafos y cineastas, y también para ellos.

Evernote permitirá que empleados lean notas de sus usuarios

Una modificación de las políticas de privacidad de Evernote, que entrará en vigor el 24 de enero de 2017, ha levantado consternación entre sus usuarios, ya que permitirán que algunos de sus empleados puedan leer mensajes de usuarios para “ayudar a sacar el mayor provecho de la experiencia en Evernote”, informó Tech Crunch.

“La última actualización a política de privacidad permite a algunos empleados de Evernote ejercer supervisión sobre las las tecnologías de aprendizaje automático aplicadas al contenido de cuentas”, explicó en un posicionamiento Evernote, citado por el sitio de noticias.

¿Quién defiende tus datos? 2016

¿Cómo reaccionan las empresas de telecomunicaciones ante las medidas de vigilancia? ¿De qué forma protegen (o no) tus datos ante una solicitud por parte de las autoridades? Las medidas de vigilancia pueden representar un grave riesgo para el derecho a la privacidad de...

Dos juguetes inteligentes ponen en riesgo a sus usuarios menores de edad

Dos juguetes de la firma Genesis Toys han sido señalados, por organizaciones de consumidores, de almacenar información de menores de edad con la intención de explotarla con fines comerciales o de publicidad.

Los juguetes son My Friend Cayla, una muñeca, y i-QUE, un robot, con funciones de reconocimiento de voz para ofrecer respuestas y conversar con las niñas y niños que los usen, similar a las funciones de Siri, Cortana o Google Now.

La vigilancia fuera de control compromete el diálogo sobre gobernanza de Internet

Durante su participación en la sesión principal “Derechos humanos: ampliando la discusión”, en el Foro para la Gobernanza de Internet (IGF), Luis Fernando García, director ejecutivo de R3D, indicó que la vigilancia que realiza el Estado mexicano compromete el diálogo entre las múltiples partes interesadas en la gobernanza de Internet.

“¿Cómo es posible considerar a las partes del diálogo en una situación de igualdad si un actor de esta mesa espía al otro?”, cuestionó García, en referencia a los hallazgos del informe “El Estado de la Vigilancia: Fuera de Control”, donde se documenta que gobiernos y dependencias ejercen acciones de vigilancia de manera opaca y sin rendición de cuentas. García también apuntó que será difícil avanzar en el diálogo, “mientras nos ofenda más que se diga en este foro que un gobierno espía a sus ciudadanos, que el espionaje en sí mismo”.

Jalisco’s congressman demands consequences for government’s illegal surveillance

“Let’s occupy this space to demand consequences for any government that uses illegal surveillance – we are debating our right to privacy”, claimed today Pedro Kumamoto, the young independent Jalisco’s congressman. In the context of the Internet Governance Forum (IGF), celebrated in the city of Zapopan, Jalisco, from November 6th to 9th, Kumamoto invited R3D (Red en Defensa de los Derechos Digitales) and Article 19 to discuss the results of the report “The State of Surveillance: Out of Control” in the Congress of Jalisco.