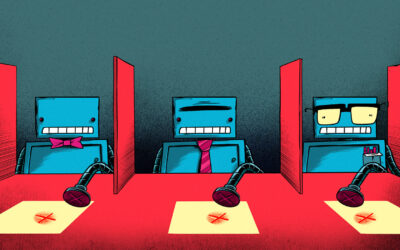

Originalmente diseñada para videollamadas para empresas y negocios, la plataforma Zoom ahora es utilizada día a día por 200 millones de personas para un sinnúmero de actividades distintas, desde tomar clases, platicar con amistades y familiares hasta llevar a cabo prácticas sexuales virtuales.

Sin embargo, de acuerdo con declaraciones de un representante de Zoom, hechas a la revista Rolling Stone, compartir contenido o actividades “obscenas, indecentes” está explícitamente prohibido por los términos de uso, por lo que la plataforma estaría utilizando mecanismos para rastrear este tipo de uso y a sus usuarios.

“Animamos a usuarios a reportar supuestas violaciones a nuestras políticas y utilizamos una mezcla de herramientas, incluyendo aprendizaje automatizado para proactivamente identificar cuentas que podrían estar en violación”, aseguró el vocero a la revista.

La empresa no aclaró a que se refiere exactamente con herramientas de aprendizaje automatizado (inteligencia artificial) o cómo sabría si las personas están utilizando la plataforma para verse mientras llevan a cabo actos sexuales virtuales o comparten pornografía.

Para poder detectar estas prácticas, implicaría que Zoom monitorea de algún modo las videollamadas o revisa el contenido que se transmite, aunque sus propios lineamientos de privacidad establecen que no almacenan audio, video o mensajes a menos que las llamadas sean grabadas por el anfitrión.

El solo hecho de impedir esta clase de comportamiento en su plataforma va en contra de la libertad de sus usuarios y también en detrimento de comunidades y personas que buscan espacios para ejercer libremente su expresión o sexualidad.

Antes que perseguir a comunidades que buscan espacios libres y seguros, la plataforma debería concentrarse en arreglar los muchos problemas de seguridad y privacidad por los que ha sido duramente criticada en los últimos meses. Recientemente cuando anunció que dejaría de actualizar características para enfocarse en arreglar los problemas de seguridad de la plataforma, como implementar cifrado de extremo a extremo.

Imagen de Jonathan Rolande (CC BY 2.0)